“Interesting approach to computer security” photo by formalfallacy @ Dublin (Victor)

2月2日の土曜日、朝飯を食った後だろうか、携帯でメールを見てみるとTwitter社からメールが届いていた。内容は、

Twitter believes that your account may have been compromised by a website or service not associated with Twitter. We’ve reset your password to prevent others from accessing your account.

ん?ハッキングすか?このメール自体がフィッシングで釣りなんじゃなかろうかと思いつつPCや携帯でTwitterを触ってみるとパスワードなんか変更しなくても新しいTweetが取ってこれる状態。メールで”We’ve reset your password”と現在完了形で書いてあるのにまだ全然パスワード有効なんすけど。。。

そんなことをやってるうちに友人が「ニュースか何かでTwitterがハッキングにあったっぽいて言ってましたよ」と教えられる。ニュースサイトなどを覗くとホントにそんな記事が載っている。

緊急速報: Twitterのパスワードを今すぐ変えなさい

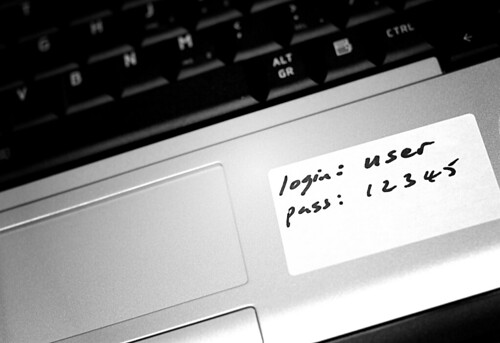

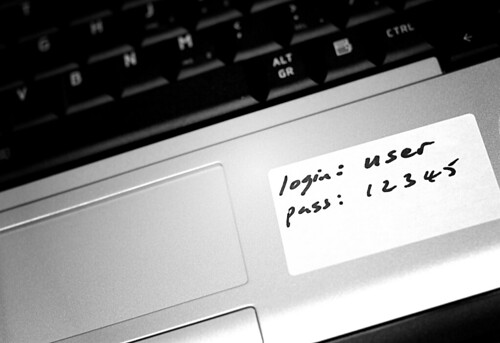

しかし、僕のアカウント、Twitter社からメールは来てるもののパスワードはResetされておらずホントに要パスワード変更のアカウントなのかどうかもよくわからず。しかし僕のTwitterアカウントは乗っ取られても大した問題ではないが、問題は同じパスワードを僕が他のサイトでも使っていること。もしホントにTwitterで設定しているパスワードが流出してた場合、TwitterのProfileから僕のブログは特定可能で、そしてブログを読んでいくと、どこそこの銀行のネットバンクは使いにくいだの、セキュリティ的にどうかと思うだのといろいろ書いているのを見つけたら、まずそのネットバンキングのアカウントは持ってるはずなので同じIDとパスワードセットでログインが可能かどうかを試すはずだ。てか僕が悪意を持ってハッキングするならそうする。人は得てして同じパスワードを使いまわしたがるから、そのような情報から銀行や証券会社のログインを片っ端から試されて、ログインできてしまうサイトがあるかもしれない。

というわけで午後からは歯医者に行かなければいけないのでとりあえず侵入されるとイタイ被害の出る銀行や証券会社系のサイトのパスワードをテンポラリのものにすべて変更。これでとりあえずTwitterで登録してるパスワードで侵入されることはないだろう。facebookとかは最悪乗っ取られてもまあ大した被害ではないのだ。

そして歯医者で歯石除去を終えて帰ってきたらTwitterのユーザアカウントに入れなくなっていた。やっとパスワードリセットされたか。

散々歯医者に行ってる間にも考えてたが、やはりWebサービスなどのパスワードはそれぞれ全部違うパスワードを適用すべきだという結論に至った。「そんな大げさな」という人も居るかもしれないが、実際に僕は仕事で客先のサーバに外部からパスワード認証を正規に通って入ってくる不審な通信をリアルタイムに何回も見てたりするし、まさかこんな個人のパソコンや有名人でもない個人のパスワードを狙いに来るはずはないと思っていたって”第三者中継が許可されたままのメールサーバ(外部から接続して外部のサイトへメール送信が可能になっているサーバ。通常は外部>内部、内部>外部のメールしか受け付けないように設定する)”然りで、スパマーやハッカーはしらみつぶしにオンラインになってるサーバやサービスを辞書ツールなどを使って入れるサーバがないか必ずやってくるものだと思っている。だから今回Twitterの件では同じパスワードをいろんなサイトに設定してるリスクと、漏洩発覚後の後処理がTwitterのサイト以外でも数多くのサイトでパスワード変更を必要となることを考えるとこれはサイトごとに固有のパスワードを適用するほうがメリットがあると考えた。

そしてパスワードは英小文字、英大文字、数字、記号を混ぜてデフォルトの桁数を自分の中で定義。サイトによってはパスワードの桁数がもっと短く制限されてたり、記号が使えないなどあるが、デフォルトはこのような形でツールを使って意味を持たないランダムなパスワードを作成する。前回は英小文字、英大文字、数字、記号を含んだパスワードだったが、なんとか自分で語呂合わせで覚えられるものを使っていた。それを複数覚えるのはめんどくさくて同じパスワードを他でも使ってたわけだ。今回は覚えるのが困難なランダム、それで個別パスワード。だからそもそも覚えることはしょっぱなから諦める。

そしてこのパスワードルールの運用に関してはツールが必須だと思い。LastPassを使ってみることに。有料だけど年間で12USDと安いし、思ったものと違うなら次に更新しなければ良いだけのこと。とりあえずこのLastPassがブラウザなどで入力補佐機能が豊富のようだ。ただ、スマートフォンやタブレットでは基本アプリをインストールして初起動した際にIDとパスワード入れたら後はほとんど入力することはなくなる。そしてPCでもほとんどの場合ブラウザでパスワードの記憶ができるのでもしかしたらパスワードの入力補佐機能というのはあまり重要でないかもしれない。その辺はしばらく使ってみて実際どんな感じなのかを見て行きたい。

これで銀行、証券会社、SNS系、ブログやホスティング系のパスワードをガーッと全部変更をかけた。とりあえずこれで一安心でしょう。ただ一点懸念点として、このLastPassはクラウド上でパスワードデータベースを持つ。当然暗号化されているものの、このサイトがハッキングされたらモロにやばいのであります。なので最近知った、Google認証システムでLastPassのログインアカウントに対してワンタイムパスワードを適用。ワンタイムパスワードは1分でパスワードが変更されるので、基本そのワンタイムパスワードデバイスを持つものしかログインできなくなる。そしてホントにLastPassの情報が漏洩した際にどのサイト、どのサービスから緊急でパスワードを変更して行かないといけないのかを示すプライオリティ表を作成してどっかに保存しておく。もしLastPassから漏れちゃった、という情報があれば即座にその順番でパスワード変更をかけるという形で対応しようと思います。

現状パスワード管理ソフトに登録してるサイトが何十もあるのでそれぞれ別のパスワードを設定、というと気が遠くなるけどとりあえずやってみることとします。しかしGoogle認証システム、これはスマートフォンにインストールするアプリで電話をワンタイムパスワードデバイスとして機能させることが可能。SecurIDなどこの技術って10年前ぐらいからある技術だから特には驚かないけど、それをGoogleがコンシューマー向けに無料で公開してることが凄い時代だなあと感心したりします。